Des pirates informatiques liés au gouvernement russe ciblent les comptes Signal et WhatsApp de responsables gouvernementaux et de journalistes du monde entier, selon un récent rapport des services de renseignement néerlandais. Ces cyberespions se feraient passer pour des personnels d’assistance des applications et inciteraient les utilisateurs à partager leurs codes d’accès. Certaines des techniques de piratage utilisées sont connues pour avoir servi dans le conflit russo-ukrainien.

Le Service néerlandais de renseignement et de sécurité de la défense (MIVD) et le Service général de renseignement et de sécurité (AIVD) des Pays-Bas ont publié un rapport faisant état d’une vaste campagne russe de cyberespionnage mondial visant les utilisateurs de Signal et WhatsApp, qui figurent parmi les applications de messagerie les plus utilisées au monde. Elles sont aussi largement utilisées par les responsables publics comme canal de communication supposé sécurisé et indépendant.

Une fois les comptes piratés, les cyberespions peuvent accéder aux contacts de l’utilisateur, lire l’ensemble de ses messages ainsi que ceux des groupes de discussion auxquels il est inclus. Il est intéressant de noter que les espions n’ont pour cela pas recours à des logiciels malveillants pour accéder aux comptes des victimes, mais utilisent plutôt des techniques d’hameçonnage et de cyber-manipulation.

« Il convient de noter que ces attaques n’utilisent ni logiciels malveillants ni n’exploitent de failles techniques des services de messagerie. Les attaquants utilisent plutôt des fonctions de sécurité légitimes des applications, combinées à des techniques d’ingénierie sociale », indique le rapport. Ces piratages visent particulièrement les comptes de personnalités publiques, de fonctionnaires, de militaires et même de journalistes.

Une campagne d’espionnage fondée sur la manipulation des utilisateurs

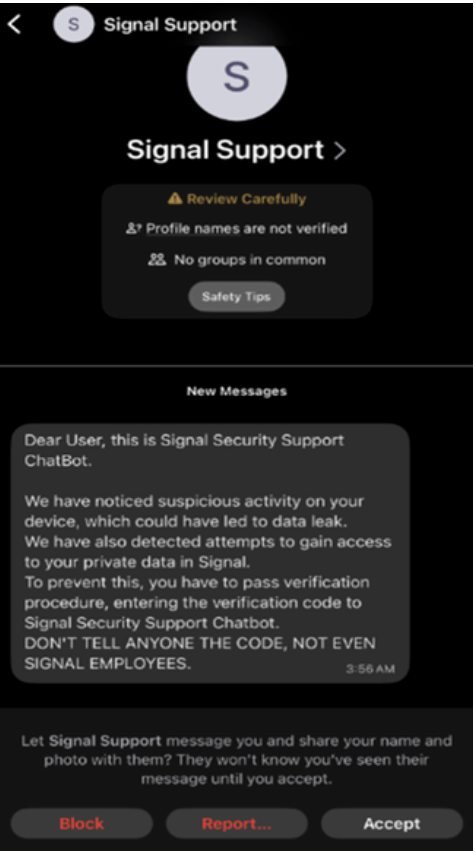

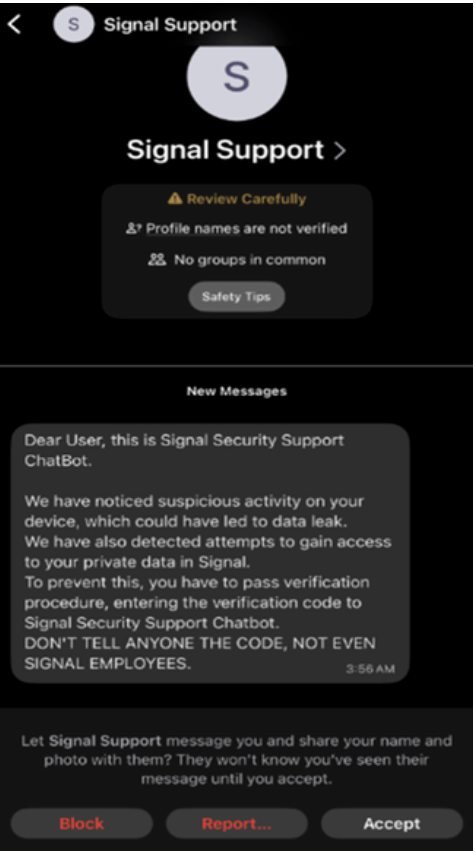

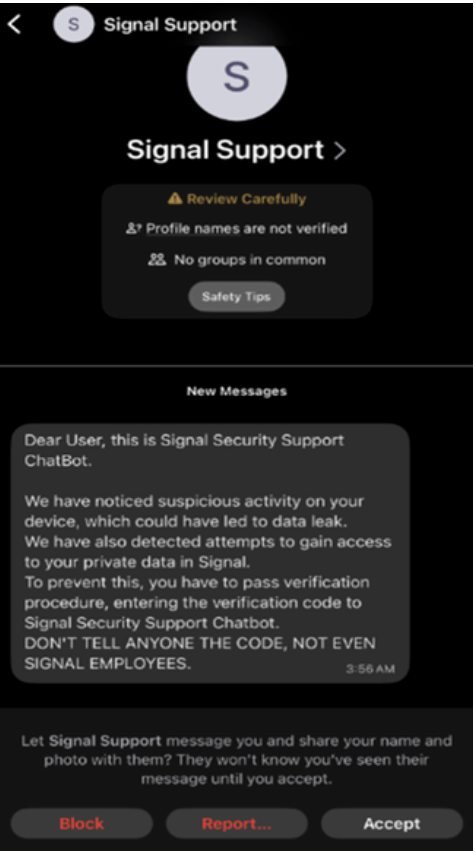

Pour accéder aux comptes Signal, les pirates se font passer pour un membre du personnel d’assistance ou un chatbot pour contacter directement les utilisateurs, en indiquant par exemple que « des activités suspectes ont été observées sur son compte ». Le faux message met également en garde contre une possible fuite de données et indique que des tentatives d’accès aux données privées ont été détectées.

Le message indique ensuite que la victime peut empêcher cela en procédant à la vérification de son compte en communiquant le code de vérification au chatbot ou au personnel d’assistance (qui est ici le pirate informatique).

Si l’utilisateur se laisse piéger, le pirate lui demande le code de vérification envoyé par SMS ainsi que le code PIN qu’il a enregistré pour son compte Signal.

Une fois les codes obtenus, l’espion peut prendre totalement le contrôle du compte, même ceux protégés par verrouillage d’enregistrement (voir l’option « Conseils »), et réenregistrer le compte sur un autre appareil qu’il contrôle. Cela lui permet d’avoir accès aux contacts ainsi qu’aux nouveaux messages, aussi bien les messages individuels que ceux des groupes de discussion. Le cyberespion peut aussi envoyer des messages au nom de la victime.

Pendant la période où l’espion accède au compte de la victime, cette dernière ne peut y accéder qu’après s’être réinscrite avec son numéro de téléphone, car son compte est désormais associé à l’appareil contrôlé par l’espion. Cependant, « comme Signal stocke l’historique des conversations localement sur le téléphone, une victime peut y accéder à nouveau après une réinscription. Par conséquent, elle pourrait croire que tout va bien », indique le rapport des services néerlandais.

Il est important de noter que Signal n’offre pas de service d’assistance directement via l’application et, de manière générale, lorsqu’un utilisateur ajoute un nouvel appareil à son compte Signal, ce nouvel appareil n’a pas accès aux messages précédents. Après la publication du rapport, les responsables ont publié un avis sur les réseaux sociaux expliquant comment les utilisateurs peuvent se protéger, notamment en leur conseillant de ne jamais partager leurs codes de vérification par SMS ni leurs codes PIN.

L’exploitation de la fonction « Appareils associés » de WhatsApp

Pour accéder aux comptes WhatsApp, les cyberespions russes exploitent la fonction « Appareils associés », qui permet aux utilisateurs d’accéder à l’application depuis un appareil secondaire comme un ordinateur portable ou une tablette. Si les pirates parviennent à piéger les utilisateurs, contrairement à Signal, ils peuvent lire les anciens messages échangés avec leurs contacts.

D’autre part, il peut arriver que l’utilisateur ne se rende même pas compte que son compte a été piraté, car il n’est pas déconnecté de son compte. « La victime conserve l’accès à son compte, mais ne remarque généralement pas immédiatement qu’une autre personne accède à ses communications. »

Les espions peuvent également inciter les utilisateurs à scanner des codes QR ou à cliquer sur des liens frauduleux (déguisés par exemple en invitations à rejoindre des groupes de discussion) et ce, via les deux applications.

« Par exemple, un individu malveillant peut envoyer un code QR ou un lien à une victime pour l’ajouter à un groupe de discussion, mais ce code QR ou ce lien relie en réalité l’appareil de l’individu malveillant au compte de la victime », explique le rapport.

Zade Alsawah, porte-parole de Meta, a déclaré que WhatsApp recommande aux utilisateurs de ne jamais partager leur code à six chiffres et a renvoyé vers une page du Centre d’aide pour aider les utilisateurs à reconnaître les messages suspects, ainsi qu’à une page concernant la fonctionnalité Appareils liés, rapporte TechCrunch.